Try Hack Me 勉強記録 #4 - grepコマンドの活用とBurp Suite事始め

こんばんは!Try Hack Me での学習、順調に進んでいます。

今回は Linux の基本の復習から、いよいよ本格的なツール「Burp Suite」の学習に突入しました。

---

1. grep コマンドでフラグを爆速で探す

ログファイルの中から特定の文字列を探し出すとき、grep は最強の味方です。

今回は access.log という膨大なログの中から、Try Hack Me のフラグ形式である "THM" を含む行を探しました。

grep "THM" access.logこれだけで、目視では絶対に見逃してしまうような行からキーワードを抽出できます。基本だけど、やっぱりこれが一番使いますね。

---

2. Linux Fundamentals Part 1 は余裕でクリア!

Linux の基礎を学ぶ「Linux Fundamentals Part 1」ですが、自力でサクッとクリアできました。

というか、思っていたよりも結構簡単でしたねw

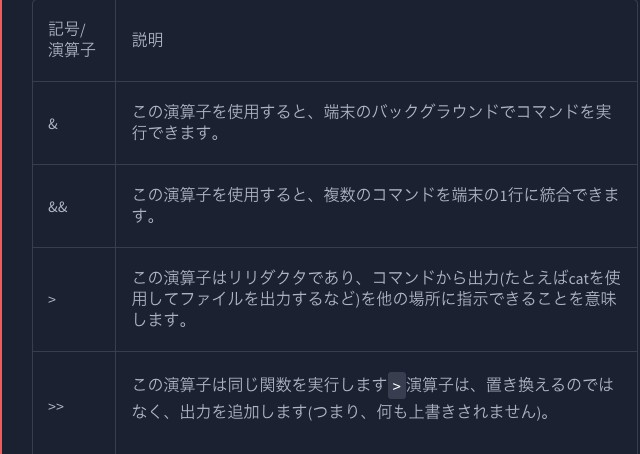

特に重要なのは リダイレクト(Redirection) と パイプ(Pipe) です。

コマンドの出力をファイルに保存したり、別のコマンドに渡したりする演算子は、実戦でも頻繁に登場します。

Linuxのリダイレクトと演算子一覧

| 記号 | 説明 |

| :--- | :--- |

| > | 出力をファイルに上書き保存 |

| >> | 出力をファイルに追記保存 |

| & | コマンドをバックグラウンドで実行 |

| && | 前のコマンドが成功した時だけ次のコマンドを実行 |

これらを組み合わせることで、複雑な処理も一行のコマンドで完結させることができます。

---

3. Burp Suite: The Basics に挑戦中!

そして今は、Webセキュリティエンジニアの必携ツール Burp Suite の基礎コースに挑戦しています。

ブラウザとサーバーの間の通信をキャプチャして中身を書き換える「プロキシツール」ですね。

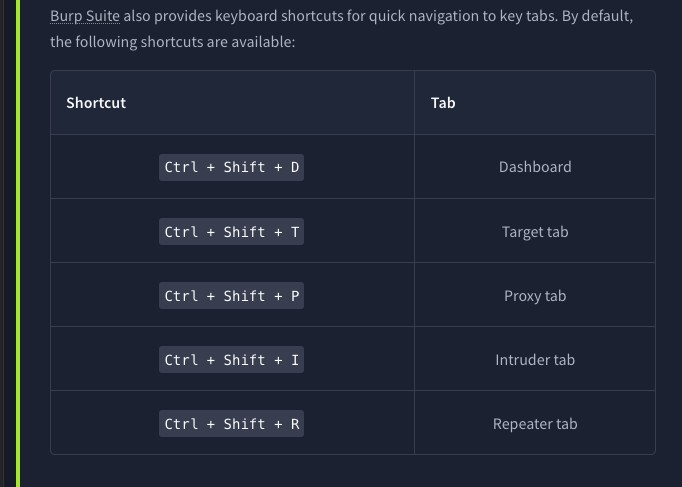

# 効率化にはショートカットが必須

Burp Suite は多機能なので、タブの切り替えをスムーズにするためにショートカットを覚えるのが近道です。

Burp Suiteのショートカット一覧

Ctrl + Shift + D: DashboardCtrl + Shift + T: Target tabCtrl + Shift + P: Proxy tabCtrl + Shift + I: Intruder tabCtrl + Shift + R: Repeater tab

# Dashboard と Event Log で状況を把握

ツールの動作状況を確認するには、Dashboard 内の Event log を見るのが基本です。

プロキシがいつ開始されたか、どんな接続エラーが起きているかなどがリアルタイムで表示されます。

Burp SuiteのDashboard解説

[!TIP]

画面内の ? マークをクリックすると、その機能に関する詳細なヘルプがすぐに開きます。困ったときはこれを活用するのがコツです。---

おわりに

Linux の基礎がしっかりしてきたので、Burp Suite のようなツールを使っても「何が起きているか」がイメージしやすくなってきました。

基礎って大事ですね!

次は Burp Suite を使って実際に通信を弄り回す(Interceptor)の練習をしていく予定です。

一歩ずつ「ハッカー」っぽくなっていく感じがして楽しいです!

皆さんもセキュリティ学習でオススメの教材があったらぜひ教えてください!